13.3

Anwendung

Nach der Installation sollten die Rechteverwaltungsdienste direkt einsatzbereit sein – auch ohne weitere Konfiguration. Ich zeige Ihnen zwei simple Szenarien, die natürlich nur einen kleinen Teil der Möglichkeiten abdecken.

13.3.1

Word-Dokument schützen

Ich führe Ihnen zunächst das Schützen eines Word-Dokuments und den Zugriff darauf vor; bei Excel und PowerPoint ist die Vorgehensweise identisch.

Schützen eines Dokuments

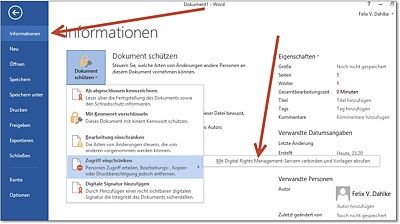

Um ein Dokument zu schützen, rufen Sie in den Office 2013-Produkten im Backstage-Bereich Information · Dokument schützen · Zugriff einschränken auf (Abbildung 13.27).

Wenn Sie das erste Mal das Rights Management aufrufen, wird das Verbinden mit dem Digital Rights Management-Server angezeigt – nichts anderes! Das müssen Sie tun, dabei wird auch das User-Zertifikat angelegt.

Abbildung 13.27 In den Office 2013-Produkten findet sich der Einstieg in die Rechteverwaltung genau hier.

Troubleshooting

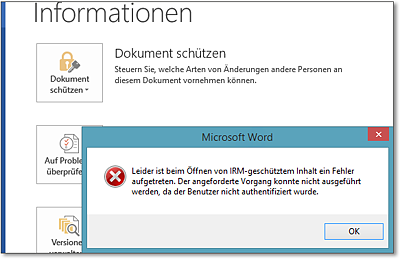

Wenn Ihre Umgebung nicht in allen Belangen perfekt konfiguriert ist, werden Sie beim Verbinden mit dem RMS-Server den Dialog aus Abbildung 13.28 zu sehen bekommen. Das sieht nicht so gut aus.

Bevor Sie in Panik geraten – es ist nicht so schlimm.

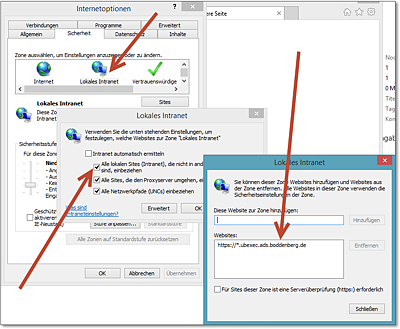

Die Ursache besteht darin, dass die RMS-Cluster-URL nicht in der Browser-Zone Lokales Intranet liegt. Abbildung 13.29 zeigt die Zonenkonfiguration des Internet Explorers. Ich möchte speziell darauf hinweisen, dass Alle lokalen Sites nicht die langnamigen URLs (also FQDNs) einschließt. Tragen Sie also die Site ein, sodass die RMS-Cluster-URL in die Lokales Intranet-Zone fällt. Problem gelöst!

Abbildung 13.28 Das sieht nicht so gut aus!

Abbildung 13.29 Die Lösung besteht in der Zonenkonfiguration des IE.

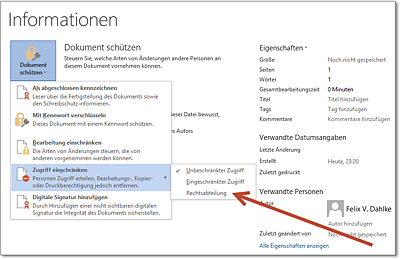

Wenn die initiale Verbindung zum RMS-Server hergestellt ist (d. h., wenn Sie sich das User-License-Zertifikat geholt haben), ändert sich das Menü – wie auf Abbildung 13.30 gezeigt. Dort sehen Sie, dass die Vorlage Rechtsabteilung, die zuvor erstellt wurde, auch zu sehen (und vor allem auswählbar) ist.

Abbildung 13.30 Nun kann der Zugriff eingeschränkt werden.

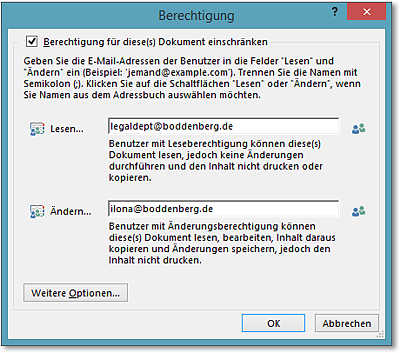

Wählen Sie zunächst Eingeschränkter Zugriff aus (Abbildung 13.30). Nun öffnet sich zunächst der in Abbildung 13.31 gezeigte Dialog. Hier können Sie festlegen, welche Benutzer Lese- und Änderungsberechtigungen erhalten sollen.

Abbildung 13.31 Sie können die Benutzer auswählen, die Zugriff erhalten sollen.

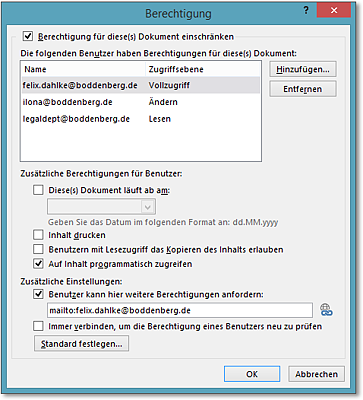

Falls Sie ein wenig granularer vorgehen möchten, führt die Schaltfläche Weitere Optionen zu dem Dialog aus Abbildung 13.32. Hier können Sie beispielsweise ein Verfallsdatum eingeben, das Ausdrucken gestatten und einiges andere mehr.

Abbildung 13.32 Auf Wunsch kann auch eine detailliertere Rechtevergabe erfolgen. (Diese Abbildung zeigt die »Weiteren Optionen«.)

Beim nächsten Speichervorgang wird das Dokument mit den entsprechenden Berechtigungen geschützt sein.

Was »im Hintergrund« passiert, können Sie nachvollziehen, wenn Sie zu Abbildung 13.3 zurückblättern:

- Hat der Benutzer bislang noch nicht mit den Rechteverwaltungsdiensten gearbeitet, erhält er ein Licensor Certificate.

- Beim Verschlüsseln des Dokuments wird eine Publishing License angefügt, die die angegebenen Benutzer nebst Berechtigungen enthält.

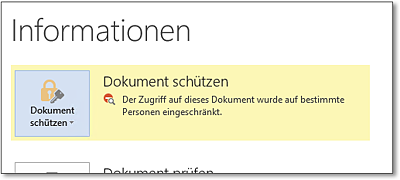

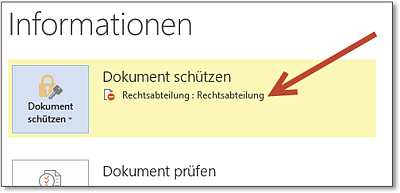

Dass das Dokument geschützt ist, sehen Sie mit einem Blick auf den Bereich Information des Backstage-Bereichs. Abbildung 13.33 zeigt den entsprechenden Abschnitt, wenn individuelle Berechtigungen vergeben wurden. Wenn eine Vorlage verwendet wurde, sieht es so wie auf Abbildung 13.34 gezeigt aus: Der Name der Vorlage ist angegeben, was wieder einmal ein Plädoyer für »sprechende Namen« ist.

Abbildung 13.33 Dieses Dokument wurde mit einer individuellen Richtlinie geschützt.

Abbildung 13.34 Hier wurde die Vorlage »Rechtsabteilung« angewendet.

Zugriff auf ein geschütztes Dokument

Wenn Sie auf ein geschütztes Dokument zugreifen, geschieht Folgendes (vereinfachte Darstellung):

- Falls der Benutzer noch nie auf den RMS-Server zugegriffen hat, erhält er ein RMS-Zertifikat.

- Dann sendet er die Publishing License des Dokuments zum RMS-Server.

- Wenn er zum Zugriff auf das Dokument berechtigt ist, erhält er eine Use License, mit der er das Dokument entschlüsseln kann.

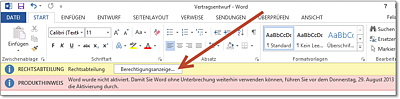

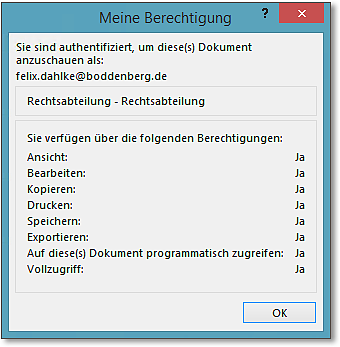

Die Applikation wird dem Anwender nur die Möglichkeiten einräumen, die der Ersteller ihm zugedacht hat. Auf Abbildung 13.35 habe ich ein Dokument geöffnet, bei dem mir nur Leseberechtigungen gewährt worden sind. Folglich blendet Word alle Funktionen aus, mit denen ein Verändern möglich wäre. Über die Schaltfläche Berechtigungsanzeige kann man sich seine aktuellen Berechtigungen anzeigen lassen (Abbildung 13.36).

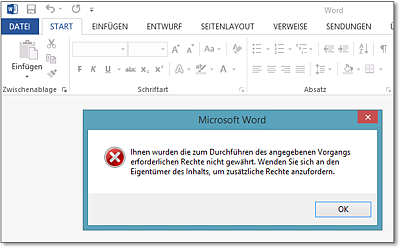

Nun kann es natürlich durchaus vorkommen, dass man ein Dokument vor sich hat, für das man keine Berechtigungen besitzt. Das Ergebnis ist die Fehlermeldung aus Abbildung 13.37: Keine Berechtigung – kein Zugriff, so einfach ist das.

Abbildung 13.35 So sieht es aus, wenn ein Word-Dokument nur mit Leserechten geöffnet wird – alles zum Verändern ist nicht anwählbar.

Abbildung 13.36 Der Anwender kann sich seine Berechtigungen für den Zugriff auf das Dokument ansehen.

Abbildung 13.37 Das kann natürlich auch passieren: Man kann zwar auf das Dokument physikalisch zugreifen, darf es aber nicht öffnen.

Das ist ja auch der Sinn von AD RMS: Auch wenn eine Datei einem Unbefugten in die Hände fällt – was sich ja bekanntlich, sei es durch Vorsatz oder Fahrlässigkeit, nie ausschließen lässt –, kann dieser nicht auf die Inhalte zugreifen.

13.3.2

E-Mail schützen

Ein wenig anders, wenn auch ähnlich, funktioniert das Schützen von E-Mails mit den Rechteverwaltungsdiensten. Auch hier gilt, dass nicht »nur« der Transportweg geschützt wird, sondern der eigentliche Inhalt. Wenn eine vertrauliche E-Mail nicht weitergeleitet werden soll, wird RMS dies verhindern.

Kein Schutz vor Screenshots

An dieser Stelle sei aber darauf hingewiesen, dass AD RMS keinen Schutz gegen Screenshots oder gegen das Abfotografieren des Bildschirms bietet. Das ist eigentlich einleuchtend, man sollte es aber im Hinterkopf behalten.

Altes Office? Geht auch!

Da viele meiner Kunden Office-Versionen nutzen, die nicht mehr ganz »aktuell« sind, zeige ich das Schützen von E-Mails mit Outlook 2007.

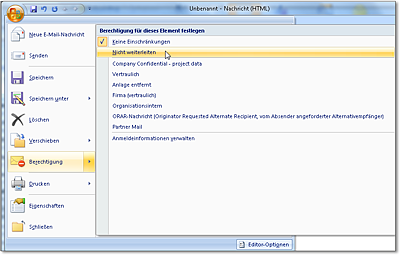

Schützen

Das Schützen einer E-Mail funktioniert letztendlich genauso wie bei den übrigen Office-Paketen, der Menüpunkt heißt hier aber Berechtigung. In Abbildung 13.38 sehen Sie noch einige zusätzliche Berechtigungen (zwischen Company Confidential und Partner Mail); dabei handelt es sich um Nachrichtenklassifizierungen von Exchange 2007 (und höher). Diese haben mit AD RMS nichts zu tun. (Wenn Sie mehr über Nachrichtenklassifizierungen erfahren möchten, empfehle ich Ihnen gern mein bei Galileo Press erschienenes Exchange 2007-Buch.)

Die berechtigten Personen brauchen Sie nicht extra anzugeben, Outlook bedient sich hier aus der Liste der Empfänger.

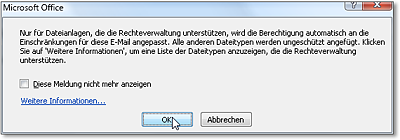

Falls die zu schützende Nachricht Anlagen enthält, werden Sie die Benachrichtigung aus Abbildung 13.39 erhalten. Hier eine kurze Erläuterung des Verhaltens:

- Anlagen vom Typ Word, Excel, PowerPoint werden von RMS verschlüsselt und mit den definierten Einschränkungen versehen. Wird das Dokument von einem Empfänger aus der E-Mail gelöst, bleibt es geschützt.

- Anlagen, deren »Ersteller-Programme« kein RMS unterstützen, wie beispielsweise Adobe Acrobat PDF, werden zunächst geschützt übertragen. Löst der Empfänger die Anlage von der E-Mail, ist die Anlage ungeschützt.

Abbildung 13.38 Hier wird eine E-Mail in Outlook geschützt.

Abbildung 13.39 Es ist wichtig, sich über den Umgang mit Anlagen im Klaren zu sein.

Zugreifen

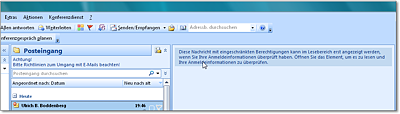

Wenn Sie mit Outlook 2003/2007/2010/2013 auf eine RMS-geschützte E-Mail zugreifen, ergibt sich zunächst die in Abbildung 13.40 gezeigte Situation: Die E-Mail wird im Vorschaufenster nicht angezeigt, da noch keine Prüfung der Berechtigungen durchgeführt worden ist.

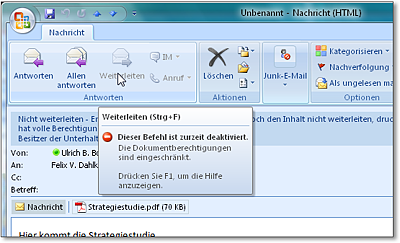

Wenn Sie die E-Mail öffnen und zum Zugriff berechtigt sind, werden Sie die Inhalte (nebst Anhängen) sehen können. Wenn Sie beispielsweise für das Weiterleiten oder Drucken keine Berechtigung haben, werden die entsprechenden Menüpunkte deaktiviert sein (Abbildung 13.41).

Abbildung 13.40 In der Vorschau wird der Inhalt nicht angezeigt, da noch keine Prüfung der Berechtigungen durchgeführt worden ist.

Abbildung 13.41 Der Empfänger hat keine »Weiterleiten«-Berechtigung, daher ist dieser Befehl nicht aktiviert.

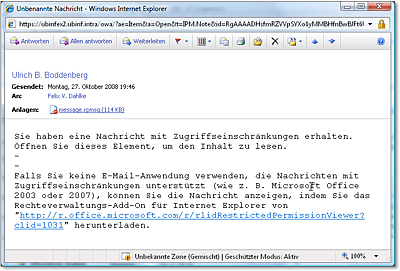

Wenn Sie versuchen, mit Outlook Web Access oder einem anderen E-Mail-Client (beispielsweise einem POP3-Client) auf die E-Mail zuzugreifen, sehen Sie, wie RMS im E-Mail-Umfeld arbeitet (Abbildung 13.42):

- Die eigentliche verschlüsselte E-Mail nebst Anhängen wird in einer Datei (message.rpmsg) gespeichert, die an eine E-Mail angehängt wird.

- RMS-fähige Clients (also Outlook 2003/2007/2010/2013) erkennen den Dateianhang und verhalten sich entsprechend – wie zuvor gezeigt.

- Auf nicht-RMS-fähigen Clients wird die Erläuterung aus Abbildung 13.42 zu sehen sein.

Abbildung 13.42 Outlook Web Access bringt es an den Tag: Der geschützte Inhalt wird als verschlüsselte Anlage mitgesendet.

Ihre Meinung

Wie hat Ihnen das Openbook gefallen? Wir freuen uns immer über Ihre Rückmeldung. Schreiben Sie uns gerne Ihr Feedback als E-Mail an kommunikation@rheinwerk-verlag.de.

Jetzt Buch bestellen

Jetzt Buch bestellen