22.6 Vulnerable Extensions List kennen

Der Open-Source-Charakter von Joomla! und der Erweiterungen birgt eine Gefahrenquelle, die vielenorts unterschätzt wird. Weniger sorgfältige oder unerfahrene Entwickler öffnen vielleicht, unbeabsichtigt, Sicherheitslecks wie SQL-Injektion oder Cross-Site-Scripting. Dann ist es unerheblich, wie aktuell die Joomla!-Installation gehalten wird, eine einzelne unsichere Erweiterung öffnet Angreifern Tür und Tor. Unsichere Erweiterungen schaffen es in der Regel nicht ins Joomla! Extensions Directory, da beim Upload eine rudimentäre, und je nach Umfang der Erweiterung, intensive Prüfung vorgenommen wird. Doch vielleicht schleicht sich ein Sicherheitsproblem erst in einer späteren Version ein, oder Sie installieren Joomla!-Erweiterungen aus einer anderen Quelle als dem JED.

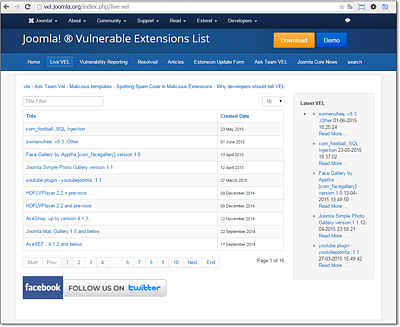

Um diesen Sicherheitsproblemen entgegenzuwirken, stellt die offizielle Joomla!-Website unter http://vel.joomla.org/index.php/live-vel einen Bereich bereit, der unsichere Erweiterungen listet (siehe Abbildung 22.18). Haben Sie eine Erweiterung in Verdacht oder möchten Sie einfach mal einen Status quo zum Sicherheitsstand der in Ihrem System installierten Erweiterungen erfahren, geben Sie einen Teil des Namens ins Textfeld Title Filter ein. Wurde die Erweiterung tatsächlich gefunden, erfahren Sie über einen Klick auf den Namen die Natur des Sicherheitslecks, z. B. SQL Injection oder Cross-Site Scripting. Deaktivieren und deinstallieren Sie diese Erweiterung dann dringend, und sehen Sie sich nach einer Alternative um. Neuere Erweiterungen sind in der Regel konformer und sicherer programmiert, die problematischsten Kandidaten datieren auf das Jahr 2013.

Abbildung 22.18 Über die Vulnerable Extensions List unter »http://vel.joomla.org« erfahren Sie, welche Erweiterungen mit Sicherheitsproblemen gemeldet wurden.

Joomla! 3

Joomla! 3 Jetzt Buch bestellen

Jetzt Buch bestellen