15.7

iSCSI-Zielserver (iSCSI-Taget)

iSCSI hat sich in den letzten Jahren als zweite »große Technologie« neben dem FibreChannel-SAN für die Bereitstellung von Netzwerkspeicher etabliert. Die Windows-Betriebssysteme enthalten schon »ewig« einen iSCSI-Initiator, und mit Server 2012 ist auch ein iSCSI-Target hinzugekommen.

Zu den Begriffen:

- iSCSI-Target: Das ist die Serverkomponente.

- iSCSI-Initiator: Das ist der Client.

Hinweis

Microsoft spricht vom iSCSI-Zielserver. Ich bleibe wegen der besseren Lesbarkeit beim eingeführten Fachbegriff iSCSI-Target.

15.7.1

Einrichten eines iSCSI-Targets

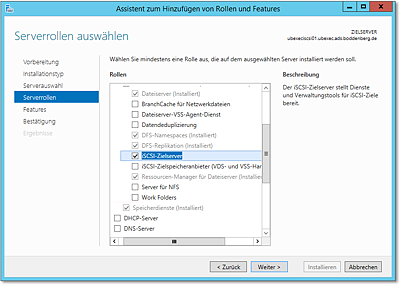

Um ein iSCSI-Target einzurichten, installieren Sie den Rollendienst iSCSI-Zielserver, wie auf Abbildung 15.100 gezeigt. Weitere Eingaben sind nicht erforderlich.

Das Anlegen eines iSCSI-Datenträgers beginnt im Server-Manager in der Rubrik Datei-/Speicherdienste. Dort gibt es einen Menüpunkt zum Anlegen eines neuen Datenträgers. Das eigentliche iSCSI-Target wird im Verlauf des Datenträger-Assistenten angelegt (Abbildung 15.101).

Abbildung 15.100 Das iSCSI-Target ist ein installierbarer Rollendienst.

Abbildung 15.101 Hier beginnt das Anlegen eines iSCSI-Datenträgers.

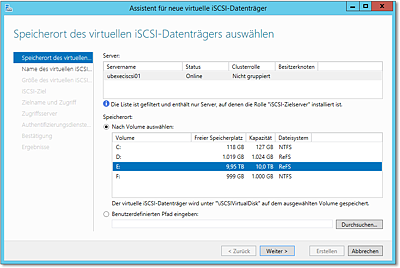

Abbildung 15.102 zeigt den ersten Dialog des Assistenten. Hier legen Sie den Speicherort für den iSCSI-Datenträger fest. Der ISCSI-Datenträger ist technisch eine VHDX-Datei, gesucht wird also ein ganz normaler Pfad auf einem NTFS- oder ReFS-Volume. Die über Speicherpools entstandenen Volumes können ebenfalls verwendet werden. Auf Abbildung 15.102 wähle ich das zuvor angelegte 10-TB-Volume.

Abbildung 15.102 Der Speicherort kann auch ein Volume auf dem Storage Pool sein. Hier wähle ich das zuvor angelegte 10-TB-Volume.

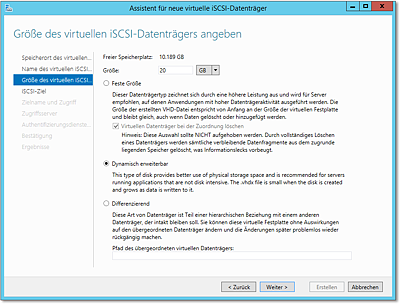

Abbildung 15.103 Auswahl der Größe des iSCSI-Datenträgers

Im nächsten Dialog legen Sie die Größe des iSCSI-Volumes fest. Neben der eigentlichen Größe kann der Typ eingetragen werden. Auf Servern wird aus Performance- und Zuverlässigkeitsgründen die Feste Grösse empfohlen (Abbildung 15.103).

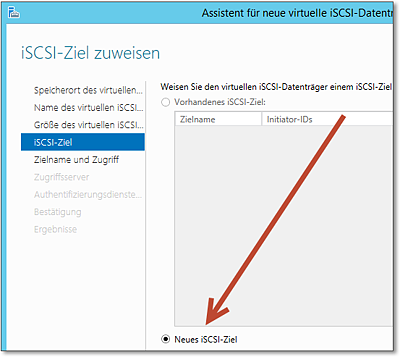

Nun muss das iSCSI-Target angegeben werden. Bisher haben wir ja »nur« den Datenträger angelegt, also die VHDX-Datei. Die eigentliche iSCSI-Funktionalität (z. B. Abwicklung des Protokolls etc.) leistet das Target. Da noch kein Taget vorhanden ist, wird nun eins angelegt (Abbildung 15.104). Ein Taget kann übrigens mehrere Datenträger bereitstellen.

Abbildung 15.104 Da noch kein iSCSI-Target vorhanden ist, muss es angelegt werden.

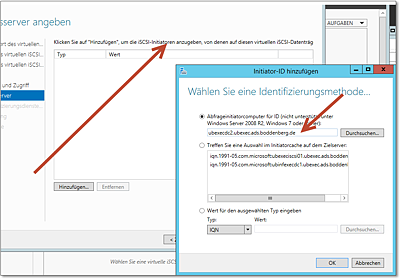

Im ersten Dialog zum Anlegen des Targets tragen Sie seinen Namen ein (ohne Abbildung). Die zweite Dialogseite ist schon deutlich interessanter (Abbildung 15.105): Bitte lesen Sie ihn genau! Hier müssen die Initiatoren, also die iSCSI-Clients, die Zugriff auf das Target bekommen sollen, eingetragen werden. Wie Sie auf Abbildung 15.105 sehen können, lässt sich für Clients ab Windows 8 bzw. Server 2012 die erste Option verwenden. Tragen Sie einfach den Namen des Servers mit dem iSCSI-Initiator ein – fertig.

Bei früheren (oder Microsoft-fremden) iSCSI-Initatoren können Sie die dritte Option wählen und tragen beispielsweise den IQN (iSCSI Qualified Name) ein. Etwas später, im Dialog aus Abbildung 15.110 können Sie dann sehen, wie der IQN aus einem Microsoft-iSCSI-Initiator ausgelesen wird.

Abbildung 15.105 Tragen Sie hier einen Server als zugelassenen iSCSI-Initiator ein.

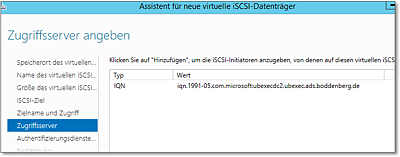

Abbildung 15.106 zeigt nun die Liste der iSCSI-Targets, wenn der erste Server eingetragen ist. Hier muss für jeden zugreifenden iSCSI-Initiator ein Eintrag vorhanden sein, sonst klappt’s nicht.

Abbildung 15.106 Der iSCSI-Initiator ist nun eingetragen.

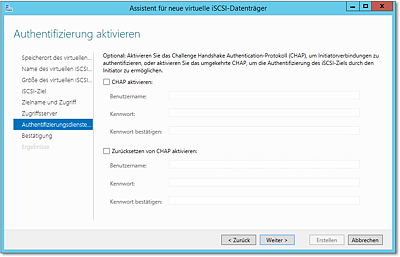

Abbildung 15.107 zeigt den Dialog, auf dem die Authentifizierung des Initiators gegenüber dem Target und auch die Authentifizierung des Targets gegenüber dem Initiator eingetragen werden kann. Eine Authentifizierung ist natürlich zu empfehlen, technisch ist sie aber nicht unbedingt erforderlich.

Abbildung 15.107 Die Authentifizierung kann für beide Richtungen eingestellt werden.

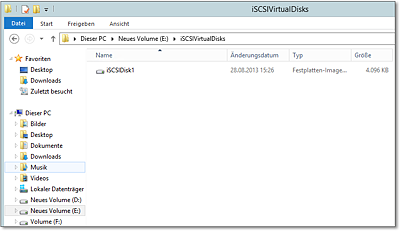

Nun sind also iSCSI-Target und iSCSI-Datenträger angelegt. Abbildung 15.108 zeigt noch einen Blick auf den Server: Der iSCSI-Datenträger ist technisch eine VHDX-Datei, die Sie vielleicht aus dem Hyper-V-Umfeld kennen.

Abbildung 15.108 Der iSCSI-Datenträger ist technisch eine VDHX-Datei auf einer Festplatte des bereitstellenden Servers.

15.7.2

Ein iSCSI-Target verwenden

Das zuvor angelegte iSCSI-Target soll natürlich nun auch verwendet werden. Dies zeige ich Ihnen von dem Server aus, der zuvor als Initiator eingetragen wurde.

Hinweis

Die hier gezeigte Vorgehensweise gilt auch beim Zugriff auf Dritthersteller-iSCSI-Targets.

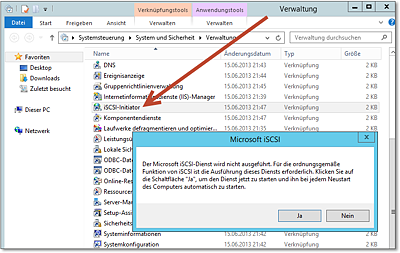

Die Konfiguration des iSCSI-Initiators wird in der Verwaltung aufgerufen. Abbildung 15.109 ist zwar auf einem Server 2012 R2 entstanden, aber auf Vorgängerversionen des Servers wie auch auf den Client-Betriebssystemen Windows 8.1/8/7/Vista sieht es genauso aus.

Abbildung 15.109 Beim ersten Aufruf der Konfiguration muss normalerweise der Dienst gestartet werden.

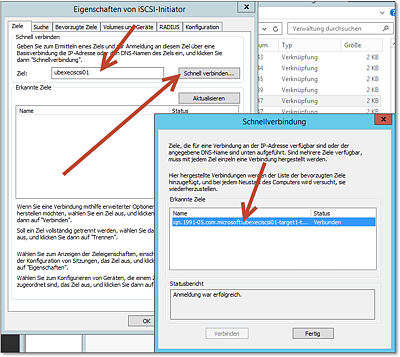

Starten Sie also den iSCSI-Dienst, und rufen Sie das Konfigurationswerkzeug nochmals auf. Sie gelangen zu dem Dialog aus Abbildung 15.110. Am einfachsten geht es, wenn Sie über Schnell verbinden gehen:

- Tragen Sie den Servernamen oder die IP-Adresse des Servers mit dem iSCSI-Target ein, und klicken Sie auf die Schaltfläche Schnell verbinden – fertig.

- Es öffnet sich ein weiterer Dialog, der die Verbindung mit dem iSCSI-Target bestätigen sollte.

Abbildung 15.110 Sie machen sich das Leben am einfachsten, wenn Sie über »Schnell verbinden« gehen.

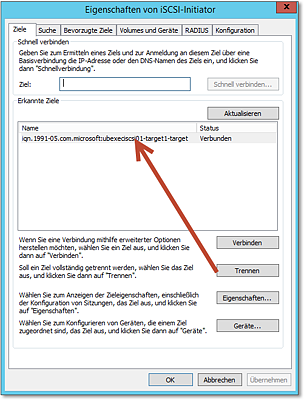

Wenn alles glattgegangen ist, sollte das Target dann mit dem Status Verbunden in der Liste aus Abbildung 15.111 zu sehen sein. Weitere Konfigurationsoptionen stehen über die Schaltflächen zur Verfügung.

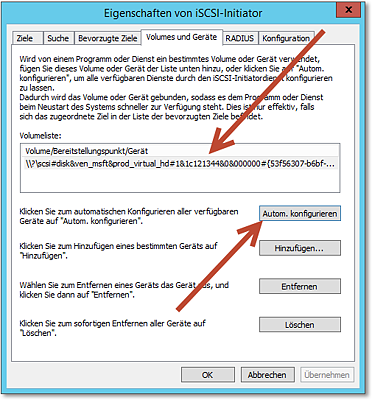

Wenn die Verbindung zum iSCSI-Target aufgebaut ist, wechseln Sie auf die Registerkarte Volumes und Geräte (Abbildung 15.112). Dort wird zunächst in der Volumeliste nichts eingetragen sein. Sie haben nun zwei Möglichkeiten:

- Über die Schaltfläche Hinzufügen können Sie gezielt einzelne iSCSI-Datenträger hinzufügen.

- Die Schaltfläche Autom. konfigurieren fügt alle Volumes dieses Targets hinzu. Das ist einfach, aber eventuell zu »pauschal«.

Abbildung 15.111 Jetzt ist die Verbindung zu dem iSCSI-Target aufgebaut.

Abbildung 15.112 »Autom. konfigurieren« weist alle vorhandenen Geräte zu – einfach, unter Umständen aber zu »pauschal«.

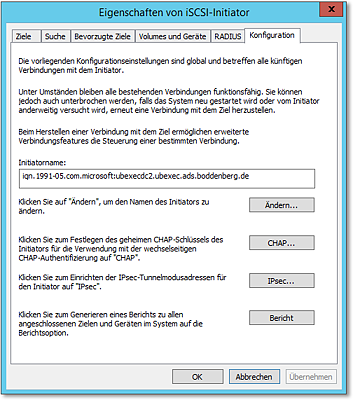

Ein Blick auf die Registerkarte Konfiguration ist nicht uninteressant (Abbildung 15.113): Hier sehen Sie den Namen des iSCSI-Initiators, den Sie im Target als berechtigt eintragen können. Diverse andere Konfigurationsoptionen, beispielsweise zur Authentifizierung (CHAP) stehen ebenfalls zur Verfügung – insgesamt ist das selbsterklärend.

Abbildung 15.113 Auf dieser Registerkarte gibt es diverse zusätzliche Optionen.

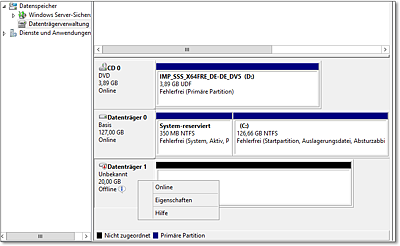

Das Ergebnis der Bemühungen ist auf Abbildung 15.114 in der Datenträgerverwaltung zu sehen. Der über das iSCSI-Target bereitgestellte Datenträger wird wie eine normale Festplatte dargestellt. Er muss online geschaltet und initialisiert werden, dann kann man eine Partition anlegen und diese formatieren – und benutzen!

Abbildung 15.114 Das iSCSI-Volume ist in der Datenträgerverwaltung ein normaler Datenträger.

Ihre Meinung

Wie hat Ihnen das Openbook gefallen? Wir freuen uns immer über Ihre Rückmeldung. Schreiben Sie uns gerne Ihr Feedback als E-Mail an kommunikation@rheinwerk-verlag.de.

Jetzt Buch bestellen

Jetzt Buch bestellen