12.5 Zertifikatvorlagen

Sie haben bereits erfahren, dass es viele unterschiedliche Zertifikatstypen gibt, beispielsweise solche für Computer, für Benutzer und vieles andere mehr. Das »wirkliche« Unterscheidungsmerkmal der Zertifikate sind die Verwendungszwecke des Zertifikats, beispielsweise:

- Clientauthentifizierung

- Serverauthentifizierung

- E-Mail-Verschlüsselung und -Signierung

- verschlüsselndes Dateisystem

- Codesignatur

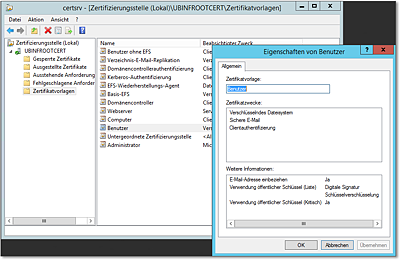

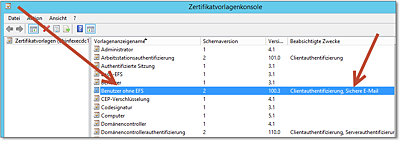

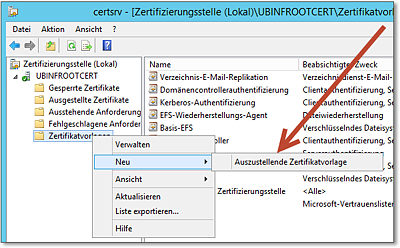

Wie Sie in Abbildung 12.31 erkennen können, sind in der Zertifikatsverwaltung verschiedene Zertifikatvorlagen vorhanden. Die genauen Verwendungszwecke sind aus dem Eigenschaftendialog der jeweiligen Zertifikatvorlage ersichtlich.

Festzustellen ist, dass jedes Zertifikat, das von einer Zertifizierungsstelle ausgestellt wird, auf einer Zertifikatvorlage basieren muss. Um also Zertifikate zu erzeugen, die für eine bestimmte Kombination von Verwendungszwecken vorgesehen sind, müssen Sie eine entsprechende Zertifikatvorlage erstellen. In diesem Abschnitt führe ich Ihnen vor, wie eine Zertifikatvorlage für Benutzer erstellt wird, deren Zertifikate nur für Clientauthentifizierung und Sichere E-Mail, nicht aber für das verschlüsselnde Dateisystem verwendet werden können.

Abbildung 12.31 Zertifikate, die auf einer der angezeigten Zertifikatvorlagen basieren, können Sie bei dieser Zertifizierungsstelle erhalten.

Der erste Schritt ist das Aufrufen des Verwaltungswerkzeugs für die Zertifikatvorlagen. Hierzu gibt es zwei Möglichkeiten:

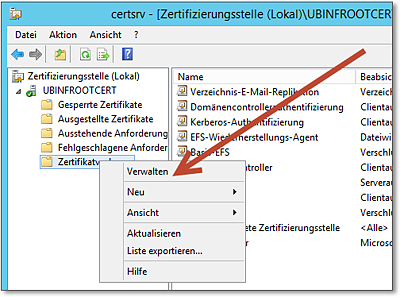

- In der Verwaltung der Zertifizierungsstelle können Sie im Kontextmenü des Eintrags Zertifikatvorlagen die Verwaltung derselben aufrufen (Abbildung 12.32).

- Alternativ können Sie das Snap-In Zertifikatvorlagen direkt der MMC hinzufügen.

In dem Snap-In zur Verwaltung der Zertifikatvorlagen sind deutlich mehr Vorlagen zu sehen als in dem entsprechenden Knoten der Verwaltung der Zertifizierungsstelle. Mit anderen Worten: Nicht alle vorhandenen Zertifikatvorlagen sind auch direkt für die Zertifizierungsstelle aktiv.

Man kann einerseits die vorhandenen und noch nicht von der Zertifizierungsstelle verwendeten Vorlagen aktivieren. Darüber hinaus können auch eigene Zertifikatvorlagen mit einer individuellen Kombination von Verwendungszwecken eingerichtet werden.

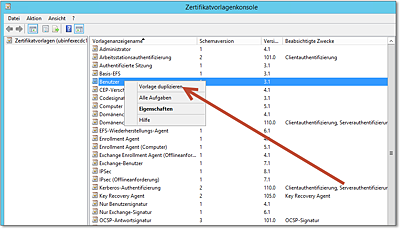

In diesem Beispiel soll eine neue Benutzer-Zertifikatvorlage erstellt werden, die im Gegensatz zur Standardvorlage nicht für die Verwendung des verschlüsselnden Dateisystems vorgesehen ist. Der erste Schritt hierzu ist in Abbildung 12.33 gezeigt: Sie wählen die »ähnlichste« Vorlage aus (in diesem Fall Benutzer) und rufen in deren Kontextmenü die Funktion Vor lage duplizieren auf. Was dieser Befehl macht, ist leicht zu erraten – es wird eine Kopie der Zertifikatvorlage angelegt. Aus dieser Kopie wird dann die neue Zertifikatvorlage erstellt.

Abbildung 12.32 Um alle Zertifikatvorlagen zu verwalten, wählen Sie einfach die entsprechende Funktion im Kontextmenü.

Abbildung 12.33 Am einfachsten erstellt man eine neue Vorlage, indem man eine bestehende dupliziert.

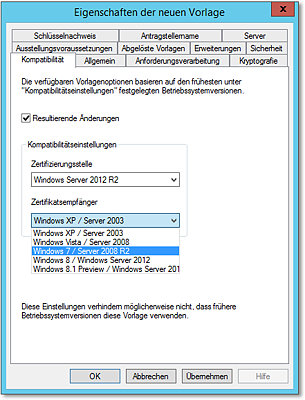

Beim Erstellen der Kopie der Zertifikatvorlage werden Sie gefragt werden, auf welcher Version der Stammzertifizierungsstelle die neue Zertifikatvorlage basieren soll. Zur Auswahl stehen die Optionen von Windows 2003 Server bis Windows Server 2012 R2 (Abbildung 12.34). Die Unterschiede liegen in den auswählbaren Erweiterungen. Ebenfalls gewählt werden kann, für welche Client-Systeme das Zertifikat geeignet sein soll.

Abbildung 12.34 Hier legen Sie fest, auf welchem Betriebssystem die Zertifizierungsstelle mindestens laufen muss.

Sofern Sie eine Vorlage konfigurieren, die beispielsweise eine Windows Server 2012-Zertifizierungsstelle voraussetzt, gibt es einige zusätzliche Einstellmöglichkeiten, beispielsweise zur Kryptografie (welcher Cryptography Service Provider soll verwendet werden etc.).

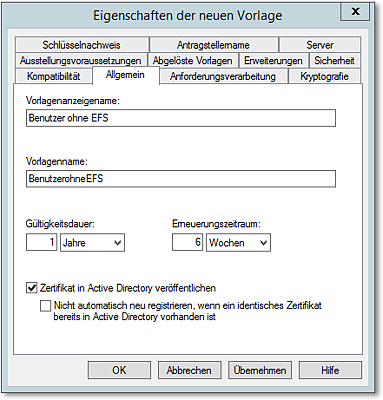

Als Nächstes arbeiten Sie im Eigenschaftendialog der neuen Zertifikatvorlage weiter und nehmen die notwendigen Konfigurationsänderungen vor (Abbildung 12.35). Ich werde nicht jede einzelne Option beschreiben; die meisten Einstellungen sind selbsterklärend.

Auf der Karteikarte Allgemein können Sie den Vorlagennamen und den Vorlagenanzeigenamen wählen, was kaum spektakulär ist. Im Normalfall werden Sie die Zertifikatvorlage im Active Directory veröffentlichen, was zur Folge hat, dass AD-Clients die Vorlage beim Anfordern eines neuen Zertifikats in der Auswahlliste sehen.

Abbildung 12.35 Konfiguration der neuen Zertifikatvorlage

Wichtig ist natürlich auch die Gültigkeitsdauer, die je nach Verwendungszweck konfiguriert werden kann und soll. Bei einem Benutzerzertifikat ist ein Jahr ein durchaus sinnvoller Wert. Aus Gründen der Sicherheit sollte sie nicht zu lang sein – aber auch nicht zu kurz, damit Sie nicht ständig das Zertifikat erneuern müssen.

Besonders hinweisen möchte ich Sie auf den Eintrag Unterstützte Zertifizierungsstellen (Min.), den Sie nicht verändern können (auf der nicht abgebildeten Registerkarte Kompatibilität).

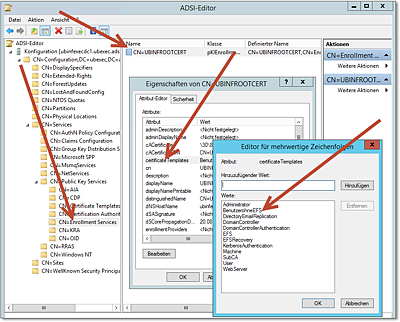

Sofern die Zertifizierungsstelle in das Active Directory integriert ist (Enterprise CA) und die Zertifikatvorlage im AD veröffentlicht wird, sieht es im Active Directory so aus, wie auf Abbildung 12.36 gezeigt:

- Die Zertifizierungsstelle ist im Konfigurationsnamenskontext verzeichnet.

- In den Eigenschaften der Zertifizierungsstelle, genauer gesagt im Attribut certificateTemplates, sind die verwendeten Zertifikatvorlagen aufgeführt.

- Details zu den einzelnen Zertifikatvorlagen können, sofern sie im AD veröffentlicht werden, ebenfalls im Konfigurationsnamenskontext ermittelt werden. Unter Configuration · Services · Public Key Services · Certificate Templates sind Informationen zu dieser Zertifikatvorlage gespeichert.

Ich zeige Ihnen die Beispiele mit ADSI-Editor übrigens nicht etwa deshalb, weil ich Sie animieren möchte, mit diesem Werkzeug im AD »herzumzuadministrieren«, sondern um Ihnen zu helfen, die Hintergründe zu verstehen. Um im Problemfall schnell die richtigen Schlüsse zu ziehen, ist es einfach wichtig, ein wenig die Hintergründe zu kennen.

Abbildung 12.36 Ein Blick ins Active Directory mit ADSI-Editor. Die neue Zertifikatvorlage ist in der Eigenschaft »certificateTemplates« der Zertifizierungsstelle verzeichnet.

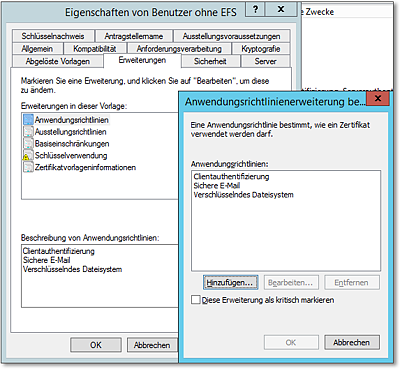

Nun müssen Sie noch konfigurieren, für welche Zwecke dieses Zertifikat verwendet werden soll. Dieses erledigen Sie auf der Karteikarte Erweiterungen, indem Sie die Anwendungsrichtlinien bearbeiten (Abbildung 12.37).

In dem hier vorgeführten Beispiel sollen die mittels dieser Vorlage ausgestellten Zertifikate nicht für das verschlüsselnde Dateisystem verwendet werden, demzufolge wird der entsprechende Eintrag entfernt. Genauso können weitere Verwendungszwecke hinzugefügt werden.

Etliche weitere Konfigurationsmöglichkeiten stehen zur Verfügung, werden an dieser Stelle aber nicht weiter besprochen. Ist die Konfiguration der neuen Zertifikatvorlage abgeschlossen, wird diese in der Liste der Vorlagen aufgeführt werden (Abbildung 12.38).

Abbildung 12.37 So wird die Anwendungsrichtlinie der neuen Vorlage konfiguriert.

Abbildung 12.38 Die neue Zertifikatvorlage benötigt einen Enterprise Edition-Server.

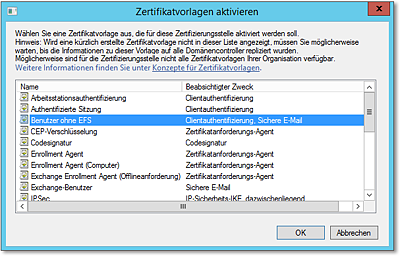

Da nun die Zertifikatvorlage konfiguriert ist, kommen wir zum letzten Schritt, nämlich zum Hinzufügen der neuen Zertifikatvorlage als auszustellende Zertifikatvorlage. Hierzu wählen Sie im Kontextmenü des Knotens Zertifikatvorlage in dem Snap-In Zertifizierungsstelle die Funktion Neu · Auszustellende Zertifikatvorlage. Es wird ein Dialog erscheinen, der die installierten Zertifikatvorlagen anzeigt; durch Auswahl von OK können Sie die selektierte Vorlage hinzufügen (Abbildung 12.39, Abbildung 12.40).

Abbildung 12.39 Die neue Zertifikatvorlage wird den auszustellenden Zertifikatvorlagen hinzugefügt.

Abbildung 12.40 Auswahl der Vorlage

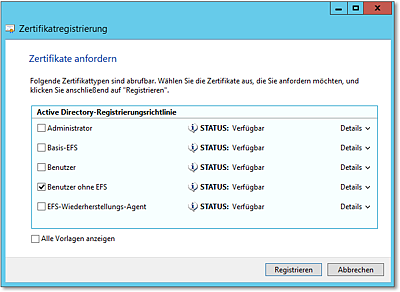

Wenn ein Benutzer mittels des Snap-Ins Zertifikate auf seinem PC/Notebook ein Zertifikat anfordern will, wird ihm die neue Vorlage ebenfalls in der Auswahlliste angezeigt werden (Abbildung 12.41).

Welche Zertifikatvorlagen einem Benutzer tatsächlich angezeigt werden, hängt davon ab, welche Berechtigungen in der Zertifikatvorlage gesetzt worden sind. Angezeigt werden nur diejenigen Vorlagen, bei denen der Benutzer das Recht »Registrieren« hat. Die Berechtigungen können im Eigenschaftendialog der Zertifikatvorlage auf der Karteikarte Sicherheit eingestellt werden.

Abbildung 12.41 Ein auf der neuen Zertifikatvorlage basierendes Zertifikat kann nun vom Benutzer angefordert werden.

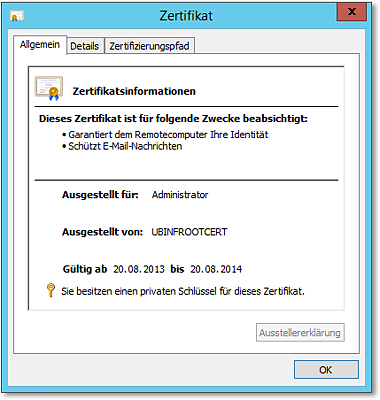

Zum Schluss möchte ich Ihnen zeigen, dass das Zertifikat tatsächlich gemäß den Einstellungen in der Zertifikatvorlage erstellt worden ist (Abbildung 12.42):

- Als Verwendungszwecke sind nur ClientAuthentifizierung (Garantiert dem Remotecomputer ...) und Sichere E-Mail (Schützt E-Mail-Nachrichten) vorhanden. Der Verwendungszweck Verschlüsselndes Dateisystem, der bei der Originalvorlage vorhanden ist, fehlt.

- Das Gültigkeitsdatum ist auf ein Jahr beschränkt.

Abbildung 12.42 Ein auf der neuen Vorlage basierendes Zertifikat

Ihre Meinung

Wie hat Ihnen das Openbook gefallen? Wir freuen uns immer über Ihre Rückmeldung. Schreiben Sie uns gerne Ihr Feedback als E-Mail an kommunikation@rheinwerk-verlag.de.

Jetzt Buch bestellen

Jetzt Buch bestellen