10.3 Administration

Die angelegte AD LDS-Instanz muss administriert werden. Hier gibt es zwei grundsätzliche Varianten:

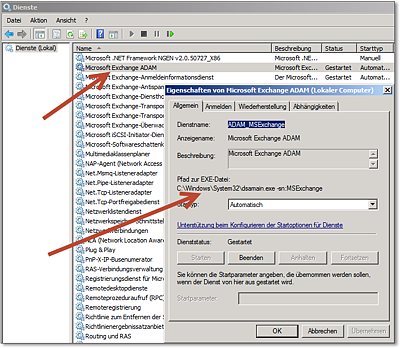

- Die erste Möglichkeit ist, dass die Applikation, die AD LDS verwendet, selbst die Administration übernimmt, beispielsweise Objekte anlegt, Passwörter für Benutzer setzt etc. Im besten Fall merken Sie von den Administrationsvorgängen nichts. Ein Exchange-2007/2010/2013-Edge-Server verwendet beispielsweise ADAM als Verzeichnis für Benutzerdaten. Von dieser ADAM-Instanz werden Sie im Normalfall nie etwas zu sehen bekommen, weil sie vom Edge-Server selbst verwaltet und gepflegt wird. Den »Beweis«, dass AD LDS (bzw. ADAM) wirklich auf dem Edge-Server arbeitet, sehen Sie in Abbildung 10.12.

- Die zweite Variante ist, dass Sie die Administration der AD LDS-Instanz manuell vornehmen müssen. Im Normalfall sollte das zwar nicht der Fall sein; es kann aber nicht schaden, einmal zu sehen, wie es gemacht wird.

Abbildung 10.12 Die Dienste-Verwaltung eines Exchange 2010 Edge-Servers. Man sieht, dass hier eine ADAM-Instanz arbeitet.

Die Administrationswerkzeuge, die zu AD LDS gehören, sind leider nicht so hübsch wie die AD-Domänendienste-Werkzeuge. Hierfür gibt es aber zwei Gründe:

- Bei vielen Anwendungen, wie dem Threat Management Gateway Enterprise Edition wird die Administration des AD LDS zumeist von den Applikationen selbst vorgenommen.

- Die Nutzungsszenarien für AD LDS sind so vielfältig, dass ein allgemeines komfortables Werkzeug gar nicht existieren kann. Sie können mit AD LDS beispielsweise externe Benutzer verwalten, eine Firewallkonfiguration (siehe Threat Management Gateway Enterprise Edition) speichern oder zusätzliche Attribute zu Ihren ADDS-Benutzern hinterlegen. Jeder Anwendungsfall würde ein komplett anderes Admin-Werkzeug erfordern.

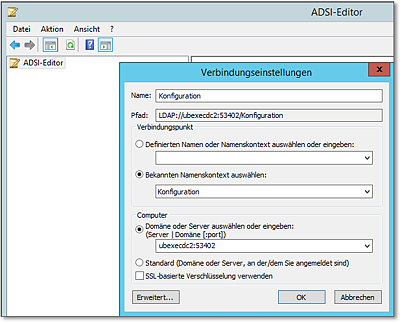

Neben einigen anderen Werkzeugen kann insbesondere ADSI-Editor verwendet werden, das Sie schon im Kontext der Active Directory-Domänendienste kennengelernt haben. ADSI-Editor ermöglicht es Ihnen, die Namenskontexte Konfiguration, Schema und die eigentliche Anwendungspartition anzuschauen und zu bearbeiten.

Wie eine Verbindung zu dem Konfigurationsnamenskontext einer AD LDS-Instanz aufgebaut wird, sehen Sie in Abbildung 10.13:

- Der Name des Servers muss zusammen mit der Portnummer eingegeben werden, die für diese Instanz festgelegt wurde.

- Der Namenskontext, in diesem Fall Konfiguration, muss ausgewählt werden.

Abbildung 10.13 Die Administration erfolgt beispielsweise mit ADSI-Editor. Zunächst müssen Sie eine Verbindung zum entsprechenden Namenskontext der Anwendungsverzeichnispartition herstellen.

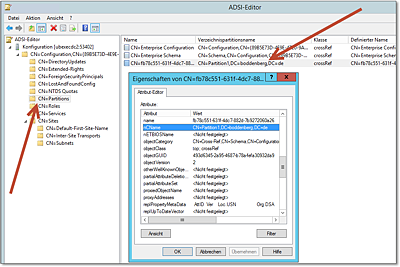

Abbildung 10.14 zeigt ein Bild, das Sie bereits aus der Arbeit mit den Active Directory-Domänendiensten kennen. Im Konfigurationsnamenskontext sind unter Verzeichnispartitionsname drei Partitionen (Namenskontexte) verzeichnet, nämlich Konfiguration, Schema und das eigentliche Anwendungsverzeichnis, dessen Name mit einer GUID angegeben ist (rechter Pfeil). Die Attribute und deren Werte können Sie in den Eigenschaften des jeweiligen Objekts lesen und verändern.

Abbildung 10.14 Mit ADSI-Editor können Sie die Konfiguration der AD LDS-Instanz anschauen und modifizieren.

In Abbildung 10.14 ist links zu erkennen, dass AD LDS ebenfalls Standorte (Sites) kennt. Sie erkennen beispielsweise den aus den AD-Domänendiensten bekannten Default-First-Site-Name. Wenn Sie in den Container Inter-Site Transports navigieren würden, fände sich dort auch der bekannte DEFAULTIPSITELINK, also das Standardobjekt für Standortverknüpfungen. Ich hatte ja bereits eingangs erwähnt, dass AD-Domänendienste und AD LDS auf derselben Technologie basieren – was auf der Abbildung mehr als deutlich wird.

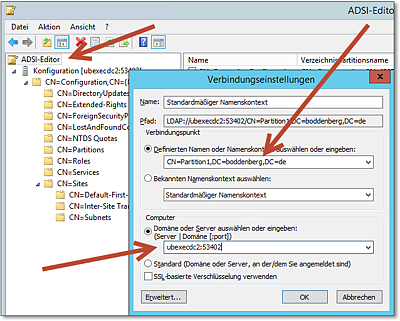

Wenn Sie eine AD-Domänendienste-Domäne (z. B. DC=ubinf,DC=intra) in ADSI-Editor bearbeiten möchten, wählen Sie einfach die Option Standardmässiger Namenskontext, und das Werkzeug stellt die Verbindung her. Die Verbindung zu einer Anwendungsverzeichnispartition kann leider nicht so einfach aufgebaut werden, es ist aber nicht wirklich schwieriger (Abbildung 10.15):

- Sie müssen den Servernamen und die Portnummer der AD LDS-Instanz angeben.

- Anstatt einfach Standardmässiger Namenskontext auszuwählen, müssen Sie den Namen der Anwendungsverzeichnispartition, z. B. CN=Parition1,DC=boddenberg, DC=de, eintragen.

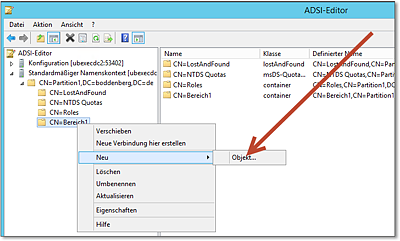

Wenn Sie mit der Anwendungsverzeichnispartition verbunden sind, können Sie neue Objekte anlegen. Es leuchtet ein, dass nur Objekte angegeben werden können, die im Schema definiert sind. Als Beispiel soll in dem Container (CN) Bereich1, die ich zuvor angelegt habe, ein Benutzerobjekt erzeugt werden. Das Benutzerobjekt existiert übrigens nur, weil zuvor die Datei MS-User.LDF importiert worden ist; damit ist das Schema entsprechend erweitert worden.

Abbildung 10.15 So verbinden Sie sich mit der Anwendungsverzeichnispartition.

Im Kontextmenü der Organisationseinheit findet sich die Möglichkeit, ein neues Objekt anzulegen (Abbildung 10.16).

Abbildung 10.16 Mit ADSI-Editor können Sie neue Objekte anlegen.

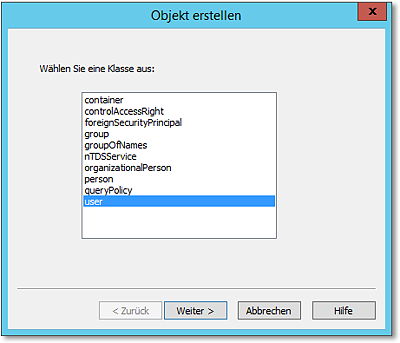

Beim Anlegen eines neuen Objekts muss zunächst dessen Typ ausgewählt werden (Abbildung 10.17). Welche Möglichkeiten hier angezeigt werden, hängt davon ab, welche Klassen im Schema definiert sind.

Abbildung 10.17 Wenn das Schema entsprechend erweitert ist, steht beispielsweise ein Benutzerobjekt (user) zur Verfügung.

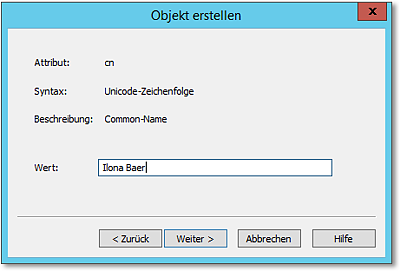

Beim Anlegen eines Benutzerobjekts wird zunächst nur das Attribut cn, also der Common Name, abgefragt. Dieses kann einen etwas simplen Dialog eingetragen werden (Abbildung 10.18).

Abbildung 10.18 Beim Anlegen des Benutzerobjekts muss das Attribut »cn« (common Name) mit einem Wert versehen werden.

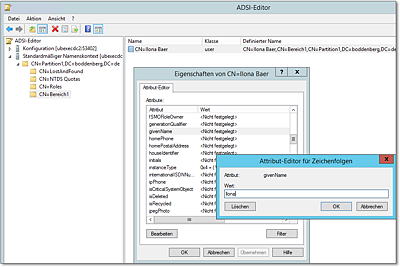

Ist das Objekt angelegt, können Sie die weiteren Attribute im Eigenschaftendialog eintragen, der in Abbildung 10.19 zu sehen ist.

Auf diese Weise können Sie beliebige Daten in der Anwendungsverzeichnispartition anlegen, modifizieren und löschen. Wie bereits erwähnt, sollte das zwar im Allgemeinen nicht notwendig sein; falls aber eine Applikation, die AD LDS nutzt, nicht dazu in der Lage ist oder Sie im Problemfall sozusagen manuell eingreifen müssen, wissen Sie nun, wie es gemacht wird.

Neben ADSI-Editor stehen einige weitere Werkzeuge zur Verfügung, die zum Teil auch im Umfeld der Active Directory-Domänendienste verwendet werden. Tabelle 10.2 listet die vorhandenen Administrationswerkzeuge mit einer kurzen Beschreibung auf. Lassen Sie sich nicht davon stören, dass die Werkzeuge zum Teil den Namenszug der Vorgängerversion (ADAM) tragen.

Abbildung 10.19 Die weiteren Attribute können Sie in den Eigenschaften des Objekts setzen.

| Werkzeug | Aufgabe |

|

ADSI-Editor |

Schreibender und lesender Zugriff auf die Daten in allen Namenskontexten |

|

AD Schema Analyzer |

Administration des AD LDS-Schemas |

|

Adamsetup |

Kommandozeilenanwendung, die den Installationsassistenten startet oder eine AD LDS-Instanz gemäß der übergebenen Kommandozeilenparameter installiert |

|

Csvde |

Kommandozeilenwerkzeug, das AD LDS-Inhalte in CSV-Dateien exportiert oder aus solchen importiert |

|

Dsmgmt |

Kommandozeilenwerkzeug für allgemeine Administrationsarbeiten |

|

Dsacls |

Kommandozeilenwerkzeug, um Zugriffsinformationen zu bearbeiten (Access Control Entrys und Access Control Lists) |

|

Dsdbutil |

Kommandozeilenwerkzeug, um AD LDS-Datenbankdateien zu administrieren |

|

Dsdiag |

Kommandozeilenwerkzeug für allgemeine Monitoring-Aufgaben |

|

Ldifde |

Kommandozeilenwerkzeug um AD LDS-Daten in LDIF-Dateien zu exportieren oder aus solchen Daten zu importieren |

|

Ldp |

Werkzeug (mit einfacher Windows-GUI) zur Administration von LDAP-Verzeichnissen |

|

Repadmin |

Kommandozeilenwerkzeug zur Überwachung der Verzeichnisreplikation |

Die Werkzeuge, die eigentlich zu ADDS gehören und zusätzlich auch zur AD LDS-Administration verwendet werden können, liegen im Allgemeinen im Suchpfad; Sie brauchen nur den Namen einzutippen, und die Anwendung startet. Andere gehören dediziert zu AD LDS. Diese finden sich im Verzeichnis c:\windows\ADAM.

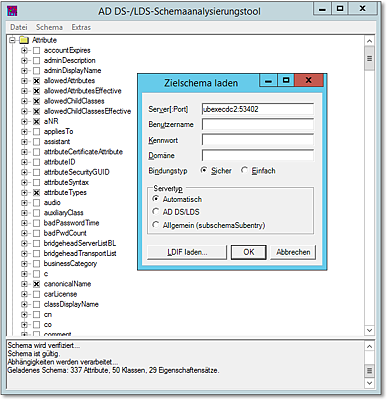

Die Bedienung der Kommandozeilenwerkzeuge ist mitunter kryptisch. Da ich davon ausgehe, dass die Administrationsdetails für die meisten Leser nicht so fürchterlich spannend sind, verweise ich an dieser Stelle auf die Dokumentation in Microsoft TechNet; suchen Sie einfach nach »ADAM Administration Tools«. Es sind aber durchaus auch grafische Werkzeuge vorhanden. Als Beispiel hierfür möchte ich das ADDS-/LDS-Schema-Analysierungstool nennen (es liegt in c:\windows\ADAM, Abbildung 10.20).

Kleiner Hinweis

Wenn Sie mit diesem Werkzeug eine Verbindung zur AD LDS-Instanz aufbauen, brauchen Sie keinen Benutzernamen einzugeben, solange die Authentifizierung über die integrierte Windows-Authentifizierung erfolgen kann. (Sie müssen auf Ihrem Windows-Client als Benutzer eingeloggt sein, der für die AD LDS-Instanz als administrationsberechtigt eingetragen ist.)

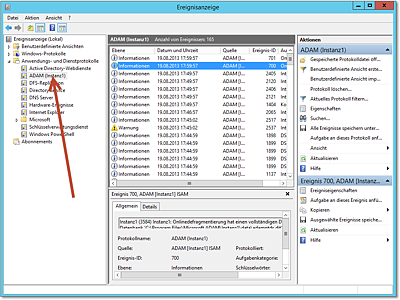

Eine wichtige Quelle für Informationen über den Zustand einer AD LDS-Instanz ist die Ereignisanzeige. Unterhalb des Knotens Anwendungs- und Dienstprotokolle befindet sich ein Eintrag mit dem Instanznamen; gezeigt ist dies auf Abbildung 10.21.

Abbildung 10.20 Ein Beispiel für ein weiteres Werkzeug zur Administration ist das ADDS-/LDS-Schema-Analysierungstool, das sich im Verzeichnis »c:\windows\ADAM« befindet.

Abbildung 10.21 Sie können Informationen über eine AD LDS-Instanz mithilfe der Ereignisanzeige abrufen.

Ihre Meinung

Wie hat Ihnen das Openbook gefallen? Wir freuen uns immer über Ihre Rückmeldung. Schreiben Sie uns gerne Ihr Feedback als E-Mail an kommunikation@rheinwerk-verlag.de.

Jetzt Buch bestellen

Jetzt Buch bestellen